“3M sobre Xoxo” un respiro para la escena independiente en la periferia oaxaqueña

“3M sobre Xoxo” un respiro para la escena independiente en la periferia oaxaqueña El Fondo Cultural Chivicío reunió a la comunidad en una tarde donde la música local demostró su capacidad para descentralizar la cultura y fortalecer el tejido social. Santa Cruz Xoxocotlán, Oax., abril de 2026. El pasado sábado 18 de abril, bajo la organización del Colectivo Mistú’, el evento “3M sobre Xoxo” transformó el Fondo Cultural Chivicío en un refugio de expresión artística, confirmand

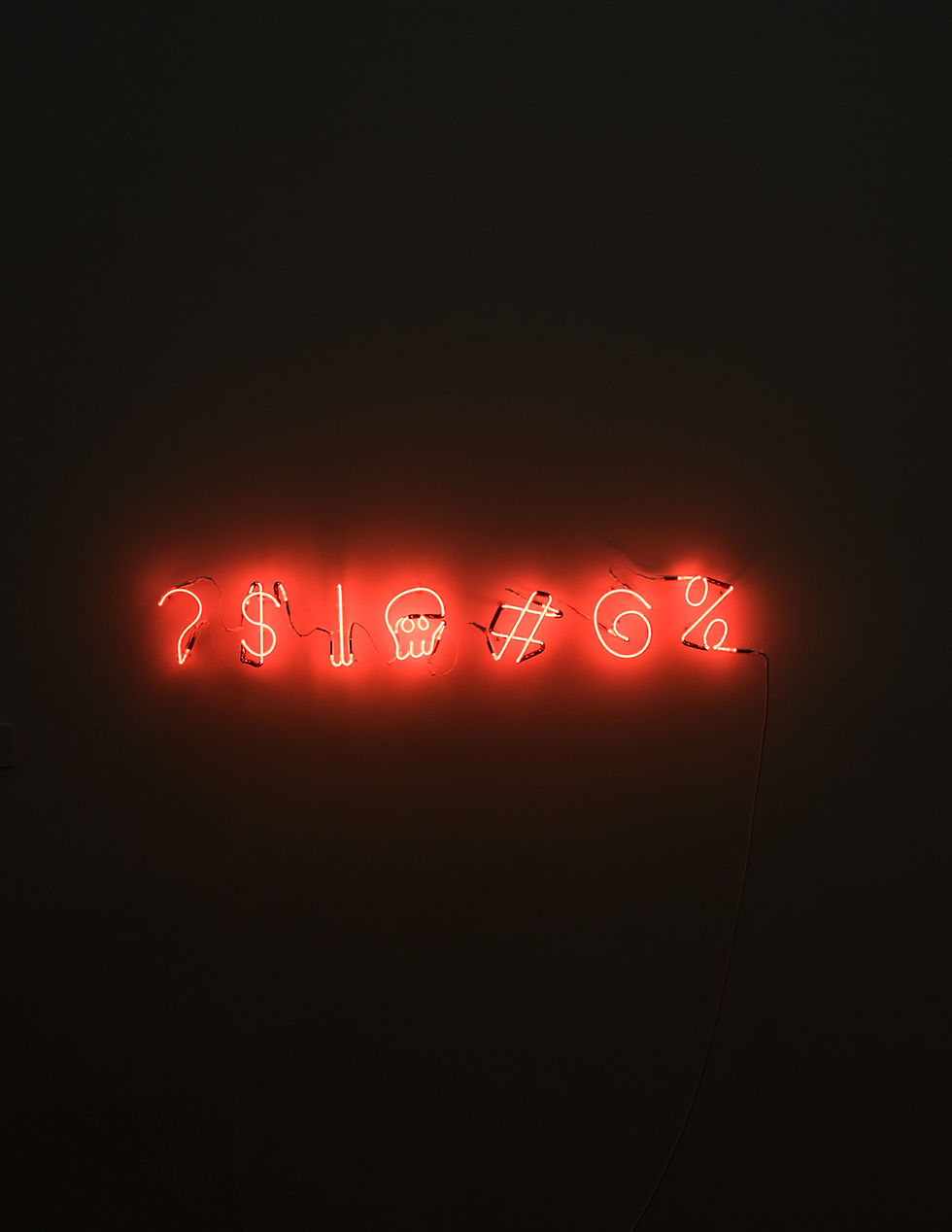

Instante Suspendido celebra el aniversario de Cartografías LP con un concierto en vivo y arte gráfico en Oaxaca

Para el aniversario de Cartografías, la banda oaxaqueña Instante Suspendido reunirá a Carolina Sonder, Ya Cállate W, Omnicidio y a Edna Falcón en una noche que fusiona música y expresión visual en Casa Bestia Oaxaca de Juárez, Oax., abril de 2026. La música independiente en Oaxaca tendrá una cita imperdible el próximo 25 de abril con el aniversario de Cartografías LP, la primera producción de larga duración de la banda Oaxaqueña Instante Suspendido. El festejo se llevará a ca

Comentarios